Perspectives du marché de la gestion des vulnérabilités :

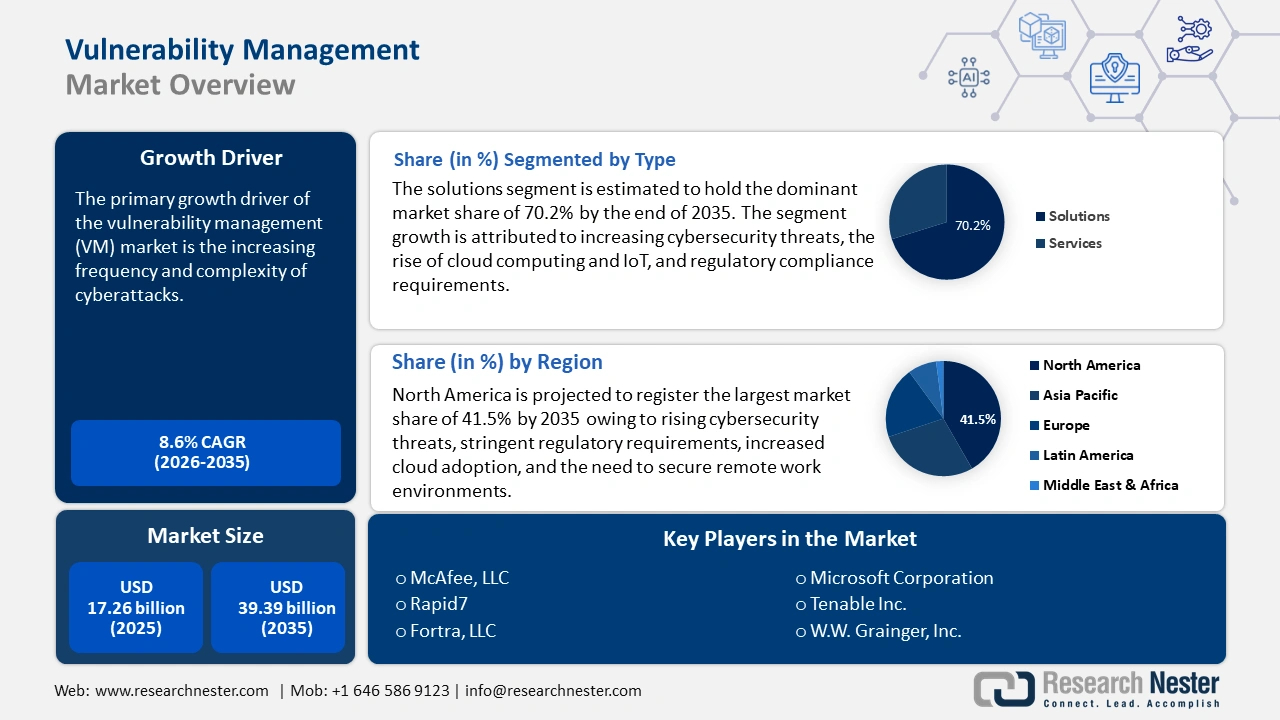

Le marché de la gestion des vulnérabilités était estimé à 17,26 milliards USD en 2025 et devrait dépasser 39,39 milliards USD d'ici 2035, enregistrant un TCAC de plus de 8,6 % sur la période de prévision (2026-2035). En 2026, la taille du secteur de la gestion des vulnérabilités est estimée à 18,6 milliards USD.

Le principal moteur de croissance du marché des machines virtuelles est la fréquence et la complexité croissantes des cyberattaques. Au deuxième trimestre 2024, le nombre de cyberattaques dans le monde a augmenté de 30 % sur un an, atteignant 1 636 attaques par semaine par organisation. Les secteurs de l'éducation et de la recherche (3 341 attaques par semaine), du gouvernement et de l'armée (2 084 attaques par semaine) et de la santé (1 999 attaques par semaine) ont été les trois secteurs les plus touchés. Les organisations confrontées à des menaces ciblées et avancées sont contraintes de prioriser l'identification, l'évaluation et l'atténuation des vulnérabilités de leurs systèmes informatiques.

De nombreux secteurs sont régis par des réglementations strictes qui exigent des processus robustes de gestion des vulnérabilités pour protéger les données sensibles et assurer la continuité des activités. Les cadres réglementaires tels que le RGPD, la norme HIPAA et la norme PCI-DSS exigent des mesures de sécurité rigoureuses, ce qui incite les organisations à investir dans des solutions de gestion des vulnérabilités. Par exemple, plus de 26 % des entreprises américaines ont dépensé plus d'un demi-million de dollars pour se conformer au RGPD, tandis que 38 % ont enregistré un bon retour sur investissement en matière de confidentialité.

Clé Gestion des vulnérabilités Résumé des informations sur le marché:

Points forts régionaux :

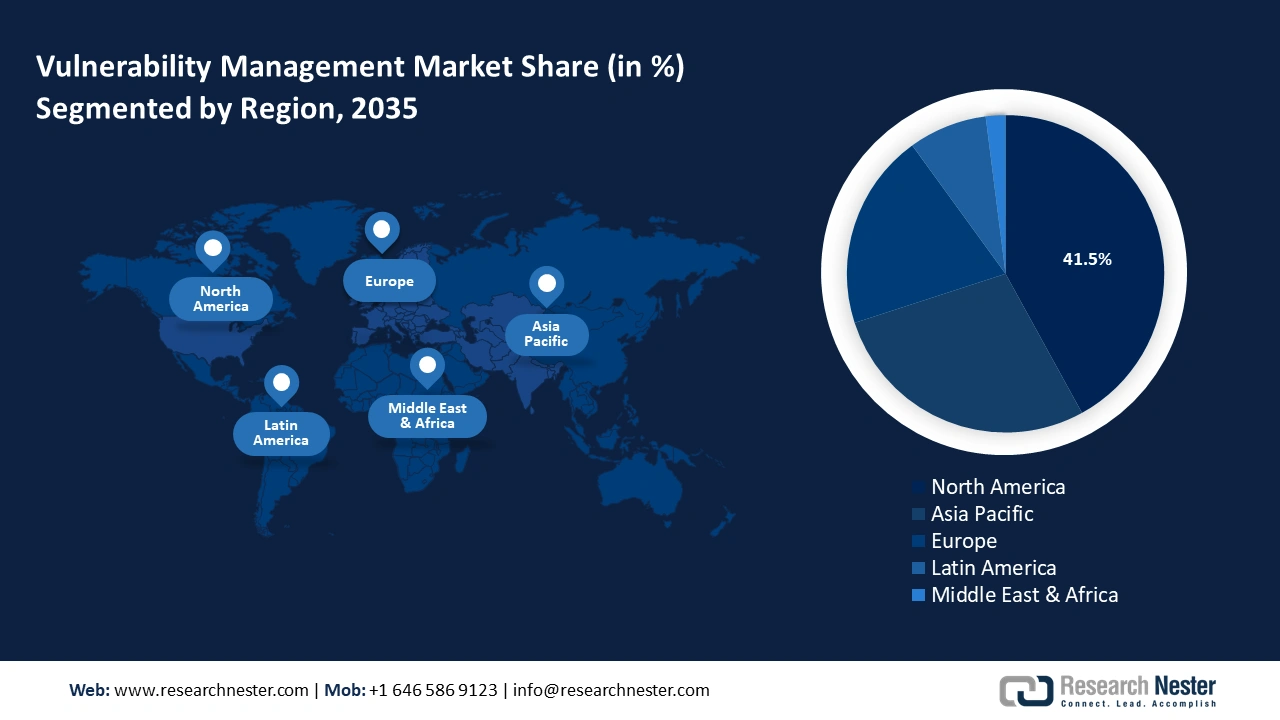

- Le marché nord-américain de la gestion des vulnérabilités représentera 41,50 % des parts de marché d'ici 2035, porté par la montée des menaces de cybersécurité, des exigences réglementaires strictes, l'adoption croissante du cloud et la nécessité de sécuriser les environnements de télétravail.

- Le marché Asie-Pacifique connaîtra la croissance la plus rapide au cours de la période de prévision 2026-2035, en raison de la multiplication des cyberattaques et des violations de données liées au BYOD dans la région.

Analyses sectorielles :

- Le segment des solutions de gestion des vulnérabilités devrait connaître une croissance significative d'ici 2035, alimenté par l'augmentation des menaces de cybersécurité et l'adoption de solutions de gestion des vulnérabilités basées sur l'IA.

- Le segment des grandes entreprises (marché de la gestion des vulnérabilités) devrait atteindre 64 % de parts de marché d'ici 2035, grâce à leur besoin de gestion avancée des risques face à une exposition croissante aux cyberattaques.

Principales tendances de croissance :

- Croissance de l'adoption du cloud et de l'IoT

- Télétravail et politiques BYOD

Défis majeurs :

- Coûts élevés de mise en œuvre et de maintenance

- Pénurie de professionnels qualifiés en cybersécurité

Acteurs clés : McAfee, LLC, Microsoft Corporation, Rapid7, Tenable Inc., Fortra, LLC, Qualys, Inc., IBM Corporation, NortonLifeLock Inc.

Mondial Gestion des vulnérabilités Marché Prévisions et perspectives régionales:

Taille du marché et projections de croissance :

- Taille du marché 2025 : 17,26 milliards USD

- Taille du marché 2026 : 18,6 milliards USD

- Taille du marché projetée : 39,39 milliards USD d'ici 2035

- Prévisions de croissance : TCAC de 8,6 % (2026-2035)

Dynamiques régionales clés :

- Plus grande région : Amérique du Nord (part de 41,5 % d’ici 2035)

- Région à la croissance la plus rapide : Asie-Pacifique

- Pays dominants : États-Unis, Chine, Allemagne, Japon, Royaume-Uni

- Pays émergents : Chine, Inde, Japon, Singapour, Corée du Sud

Last updated on : 18 September, 2025

Moteurs de croissance et défis du marché de la gestion des vulnérabilités :

Moteurs de croissance

- Croissance de l'adoption du cloud et de l'IoT : L'adoption rapide des technologies cloud et la prolifération des objets connectés ont créé un paysage de menaces plus complexe et diversifié. De nombreuses entreprises adoptent des stratégies hybrides ou multicloud, intégrant des ressources sur site et dans le cloud. Cela crée des environnements complexes qui exigent une gestion sophistiquée des vulnérabilités pour garantir la sécurité sur toutes les plateformes. De plus, l'adoption de DevOps et des pratiques d'intégration et de déploiement continus (CI/CD) dans les environnements cloud accélère la publication des logiciels. En 2024, 77 % des entreprises déployaient des logiciels en utilisant DevOps. Les solutions de gestion des vulnérabilités sont essentielles pour garantir le maintien de la sécurité tout au long des cycles de développement rapides.

L'essor des objets connectés, souvent dépourvus de mesures de sécurité robustes, en a fait des cibles privilégiées pour les botnets. Un botnet est un ensemble important d'appareils pris en charge par un seul ou plusieurs attaquants. Les attaques de botnets, comme la fraude publicitaire, ont montré la facilité avec laquelle les objets connectés peuvent être infectés et utilisés pour lancer des attaques massives par déni de service distribué (DDoS). Environ 31 % des installations d'applications iOS et 25 % des installations d'applications Android sont frauduleuses. Le coût total de la fraude publicitaire en 2022 s'élevait à environ 80 milliards de dollars, l'Asie-Pacifique étant la région la plus touchée. Les outils de gestion des vulnérabilités sont essentiels pour surveiller et sécuriser les environnements IoT, et détecter les points faibles exploitables par les botnets. - Télétravail et politiques BYOD : Une part croissante des effectifs travaille à distance et les employés accèdent aux réseaux d'entreprise depuis l'extérieur du périmètre sécurisé de l'environnement de bureau. Cela augmente le risque d'exposition aux vulnérabilités, car les employés peuvent se connecter via des réseaux non sécurisés ou des appareils non protégés. En 2024, 12,7 % des employés à temps plein travaillaient à domicile, ce qui témoigne de l'utilisation croissante du télétravail. Parallèlement, 28,2 % des employés ont adopté un modèle de travail hybride.

De plus, les politiques BYOD (Bring Your Own Device) permettent aux employés d'utiliser leurs appareils personnels à des fins professionnelles, notamment pour accéder aux données et systèmes sensibles de l'entreprise. Ces appareils sont souvent moins sécurisés que ceux fournis par l'entreprise et offrent un contrôle informatique limité. Cela expose les entreprises à des vulnérabilités potentielles, telles que des logiciels obsolètes ou une configuration faible, que des attaquants peuvent exploiter. Les solutions de gestion des vulnérabilités sont essentielles pour détecter, évaluer et corriger ces vulnérabilités, aidant ainsi les organisations à sécuriser leurs équipes dispersées et à réduire leur exposition aux cyberrisques. - Détection et remédiation des menaces avancées : Les cyberattaques gagnent en complexité, avec des menaces telles que les exploits zero-day, les logiciels malveillants sans fichier, les menaces persistantes avancées (APT) et les rançongiciels de plus en plus courantes. Par exemple, les attaques sans fichier, parfois appelées « malwares en mémoire uniquement », « non-malwares » et « attaques à empreinte zéro », sont devenues beaucoup plus courantes ces dernières années. Elles représentent désormais plus de 90 % des échantillons de rançongiciels et sont utilisées dans plus de 50 % des violations de données réussies. Les attaques sans fichier ont bondi de 1 400 % rien qu'en 2022 et, en raison de leur nature évasive, elles continueront de se multiplier dans les années à venir. Ces menaces avancées contournent souvent les mesures de sécurité traditionnelles, d'où l'importance pour les entreprises d'adopter des solutions de gestion des vulnérabilités offrant des capacités avancées de détection et de remédiation en temps réel.

Défis

- Coûts élevés de mise en œuvre et de maintenance : la mise en œuvre d'un système complet de gestion des vulnérabilités peut s'avérer coûteuse, notamment pour les PME. Les coûts liés à l'achat de licences logicielles, à la formation du personnel et à l'intégration des outils aux systèmes existants peuvent être prohibitifs. De plus, la gestion des vulnérabilités nécessite une surveillance continue, des correctifs et des mises à jour réguliers. Pour de nombreuses organisations, les coûts de maintenance continue, notamment dans les environnements cloud ou hybrides, peuvent représenter un fardeau considérable.

- Pénurie de professionnels qualifiés en cybersécurité : Le secteur de la cybersécurité est confronté à une pénurie mondiale de professionnels qualifiés, ce qui complique la mise en œuvre et la gestion de programmes efficaces de gestion des vulnérabilités par les organisations. Même avec des solutions de gestion des vulnérabilités en place, les entreprises ont besoin d'experts en cybersécurité pour interpréter les données, évaluer les risques et prioriser les mesures correctives. Cette pénurie de professionnels peut entraver la pleine exploitation des systèmes avancés de gestion des vulnérabilités.

Taille et prévisions du marché de la gestion des vulnérabilités :

| Attribut du rapport | Détails |

|---|---|

|

Année de base |

2025 |

|

Période de prévision |

2026-2035 |

|

TCAC |

8,6% |

|

Taille du marché de l'année de référence (2025) |

17,26 milliards de dollars |

|

Taille du marché prévue pour l'année (2035) |

39,39 milliards USD |

|

Portée régionale |

|

Segmentation du marché de la gestion des vulnérabilités :

Analyse des segments de composants

Le segment des solutions devrait conquérir plus de 70,2 % du marché de la gestion des vulnérabilités d'ici 2035. Il joue un rôle essentiel dans la croissance de ce marché. Des facteurs tels que l'augmentation des menaces de cybersécurité, l'essor du cloud computing et de l'IoT, les exigences réglementaires et le besoin de plateformes de sécurité intégrées incitent les organisations à adopter des solutions avancées de gestion des vulnérabilités.

Grâce aux innovations en matière d'IA, d'apprentissage automatique et d'automatisation, la demande de solutions de gestion des vulnérabilités devrait continuer de croître. Ces solutions automatisées devraient connaître une croissance significative dans les années à venir, les entreprises cherchant des moyens plus efficaces de gérer le nombre croissant de vulnérabilités. Les outils basés sur l'IA peuvent réduire les délais de détection et de priorisation, favorisant ainsi leur adoption. Le nombre d'entreprises mettant en œuvre des solutions de gestion des vulnérabilités basées sur l'IA a augmenté de 40 %, entraînant une diminution de 30 % des vulnérabilités.

Analyse des segments de taille d'organisation

La part de marché des grandes entreprises sur le marché de la gestion des vulnérabilités devrait atteindre 64 % d'ici 2035. Les grandes entreprises sont confrontées à des défis uniques en matière de cybersécurité en raison de la complexité de leurs infrastructures, de leurs vastes volumes de données sensibles et de leur plus grande exposition aux cyberattaques. Les cybercriminels ciblent souvent ces organisations pour leur propriété intellectuelle, leurs informations financières et les données clients. En avril 2021, Facebook, l'une des plus grandes entreprises au monde, a subi l'une de ses plus importantes violations de données, exposant au public les noms, numéros de téléphone, noms de compte et mots de passe de plus de 530 millions de personnes. Facebook a identifié le problème dans l'outil de synchronisation des contacts de la plateforme, citant des pirates informatiques exploitant une vulnérabilité pour extraire les profils des utilisateurs des données clients.

De plus, les grandes entreprises accordent une grande importance à la gestion des risques dans le cadre de leur stratégie globale, et la cybersécurité en est un élément essentiel. Les solutions de gestion des vulnérabilités aident les grandes entreprises à identifier, évaluer et atténuer les risques de sécurité, garantissant ainsi la continuité des activités et la protection contre les pertes financières.

Notre analyse approfondie du marché de la gestion des vulnérabilités comprend les segments suivants :

Composant |

|

Organisation |

|

Modèle de déploiement |

|

Utilisateur final |

|

Vishnu Nair

Responsable du développement commercial mondialPersonnalisez ce rapport selon vos besoins — contactez notre consultant pour des informations et des options personnalisées.

Analyse régionale du marché de la gestion des vulnérabilités :

Aperçu du marché nord-américain

L'industrie nord-américaine devrait représenter la plus grande part du chiffre d'affaires, soit 41,5 % d'ici 2035. La région devrait connaître une forte croissance, portée par la montée des menaces de cybersécurité, des exigences réglementaires strictes, l'adoption croissante du cloud et la nécessité de sécuriser les environnements de travail à distance. Les grandes entreprises, les institutions gouvernementales et les secteurs hautement réglementés comme la santé et la finance sont les principaux moteurs de la demande de solutions avancées de gestion des vulnérabilités.

Les établissements de santé américains sont confrontés à une augmentation des cyberattaques, notamment des rançongiciels. Par exemple, un rapport de 2021 publié par la division Cyber du FBI (Département de la Justice) indique qu'au moins 16 attaques de rançongiciels Conti ont ciblé des réseaux de santé et de premiers secours américains, notamment les forces de l'ordre, les services médicaux d'urgence, les centres d'appels d'urgence (911) et les municipalités. Conti a ciblé plus de 400 établissements dans le monde, dont des réseaux de santé et de premiers secours, dont plus de 290 à l'échelle nationale.

Par ailleurs, l'Agence pour la cybersécurité et la sécurité des infrastructures (CISA) et d'autres entités fédérales préconisent une amélioration des évaluations de vulnérabilité et une surveillance continue afin de sécuriser les infrastructures nationales. Cela a conduit à une adoption accrue des outils de gestion des vulnérabilités dans des secteurs tels que la défense, l'énergie et les télécommunications.

Le gouvernement du Canada a investi massivement dans la cybersécurité afin de sécuriser les infrastructures essentielles. Des subventions et du financement sont souvent accordés pour aider les petites et moyennes entreprises à améliorer leur cybersécurité, ce qui stimule indirectement la demande d'outils et de services de gestion des vulnérabilités. Les administrations locales appliquent les règlements et les normes que les organisations doivent respecter pour protéger leur infrastructure numérique. Parmi les principaux organismes de réglementation, on compte le Centre canadien pour la cybersécurité, la Loi sur la protection des renseignements personnels et les documents électroniques (LPRPDE) et la Stratégie nationale de cybersécurité du Canada.

Perspectives du marché APAC

Le marché de la gestion des vulnérabilités en Asie-Pacifique devrait connaître la croissance la plus rapide d'ici la fin de la période de prévision. Le nombre d'attaques de cybersécurité et de violations de données BYOD y augmente progressivement. Par conséquent, la région est propice au développement et à l'utilisation de solutions de gestion de la sécurité et des vulnérabilités. Selon une étude ESET Enterprise, environ une entreprise sur cinq dans cette région a subi au moins six failles de sécurité ces dernières années. Face à la multiplication des cyberattaques dans ce secteur, les principaux acteurs du secteur se concentrent sur le renforcement de leurs capacités de défense. Cela suscite également l'intérêt constant des gouvernements de la région. Parmi les pays dotés de stratégies de cybersécurité complètes et actualisées figurent l'Australie, l'Indonésie, le Japon, la Malaisie, les Philippines, Singapour, le Sri Lanka et la Thaïlande.

En Australie , les initiatives gouvernementales et réglementaires croissantes visant à renforcer la sécurité devraient stimuler l'utilisation des solutions des fournisseurs au cours de la période de prévision. Par exemple, en mars 2022, face à la multiplication des cybermenaces dans le monde, le gouvernement fédéral australien a annoncé son budget 2022-23, allouant 6,39 milliards de dollars américains au renforcement des capacités de cybersécurité et de renseignement. Ces 6,46 milliards de dollars américains seront consacrés au programme REDSPICE (Résilience, Effets, Défense, Espace, Intelligence, Cyber et Facilitateur).

L'Agence de cybersécurité (CSA) de Singapour a signalé une augmentation des cybercrimes tels que le phishing, les rançongiciels et les escroqueries ces dernières années. Les formes d'escroqueries les plus répandues dans le pays sont le phishing, l'emploi et le commerce électronique. Les escroqueries liées au commerce électronique ont connu la plus forte croissance en 2022, représentant 16,2 millions de dollars de pertes totales. Cela stimule la demande d'outils et de services de gestion des vulnérabilités dans les secteurs public et privé du pays.

Acteurs du marché de la gestion des vulnérabilités :

- Ivanti

- Présentation de l'entreprise

- Stratégie d'entreprise

- Offres de produits clés

- Performance financière

- Indicateurs clés de performance

- Analyse des risques

- Développement récent

- Présence régionale

- Analyse SWOT

- McAfee, LLC

- Microsoft Corporation

- Rapid7

- Tenable Inc.

- Fortra, LLC

- Qualys, Inc.

- Société IBM

- NortonLifeLock Inc.

- Proofpoint Inc.

Les principaux acteurs du marché de la gestion des vulnérabilités stimulent leur croissance en misant sur l'innovation, en élargissant leurs solutions aux technologies émergentes et en aidant les organisations à respecter les exigences de conformité complexes. De plus, les fusions, acquisitions et partenariats permettent aux grands acteurs d'étendre leurs capacités et leur présence sur le marché de la gestion des vulnérabilités.

Développements récents

- En octobre 2024, Tenable, la société de gestion des expositions, a introduit de nouvelles fonctionnalités de gestion de la posture de sécurité des données (DSPM) et de gestion de la posture de sécurité de l'intelligence artificielle (AI-SPM) pour Tenable Cloud Security, la solution de sécurité cloud proactive.

- En octobre 2020, McAfee Corp., spécialiste de la cybersécurité des appareils au cloud, a lancé MVISION Cloud Native Application Protection Platform (CNAPP), la première architecture intégrée du secteur destinée à sécuriser l'écosystème applicatif cloud. MVISION CNAPP offre une protection des données, une prévention des menaces, une gouvernance et une conformité cohérentes tout au long du cycle de vie des applications cloud, y compris les charges de travail basées sur des conteneurs et des systèmes d'exploitation.

- Report ID: 6581

- Published Date: Sep 18, 2025

- Report Format: PDF, PPT

- Découvrez un aperçu des principales tendances du marché et des insights

- Passez en revue des tableaux de données d’échantillon et des analyses par segment

- Découvrez la qualité de nos représentations visuelles de données

- Évaluez la structure de notre rapport et notre méthodologie de recherche

- Jetez un coup d’œil à l’analyse du paysage concurrentiel

- Comprenez comment les prévisions régionales sont présentées

- Évaluez la profondeur des profils d’entreprise et du benchmarking

- Visualisez comment des insights exploitables peuvent soutenir votre stratégie

Explorez des données et des analyses réelles

Questions fréquemment posées (FAQ)

Gestion des vulnérabilités Portée du rapport de marché

L’échantillon gratuit comprend la taille actuelle et historique du marché, les tendances de croissance, des graphiques et tableaux régionaux, des profils d’entreprises, des prévisions par segment, et plus encore.

Contactez notre expert

Droits d’auteur © 2026 Research Nester. Tous droits réservés.