Perspectives du marché des scanners de vulnérabilités open source :

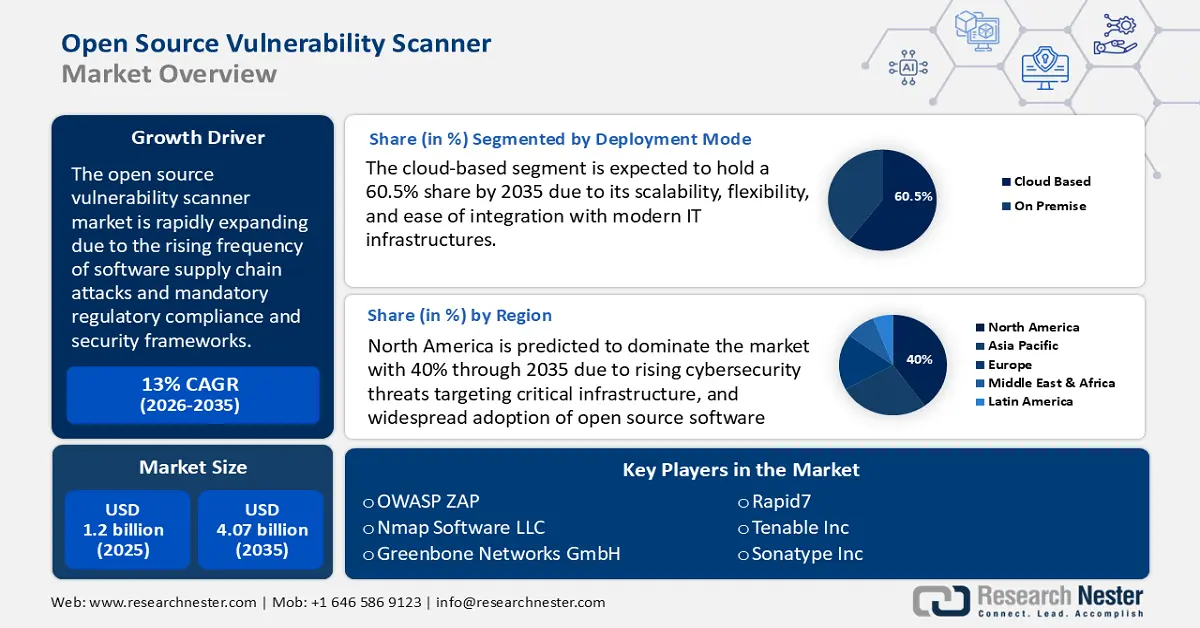

Le marché des scanners de vulnérabilités open source était évalué à 1,2 milliard de dollars en 2025 et devrait dépasser 4,07 milliards de dollars d'ici 2035, enregistrant un TCAC de plus de 13 % au cours de la période de prévision, c'est-à-dire entre 2026 et 2035. En 2026, la taille du secteur des scanners de vulnérabilités open source est estimée à 1,34 milliard de dollars.

Le marché est principalement tiré par la fréquence croissante des attaques ciblant la chaîne d'approvisionnement logicielle. Cette augmentation des attaques est un catalyseur majeur de l'adoption des scanners de vulnérabilités open source. Ces outils permettent une surveillance continue des composants logiciels afin de détecter les vulnérabilités connues, aidant ainsi les organisations à se protéger contre les falsifications et les exploitations. Ces scanners ne sont plus des outils de niche, mais des atouts stratégiques pour les organisations modernes évoluant dans un environnement de cybersécurité instable. La convergence des incitations gouvernementales, des méthodes de travail des développeurs et des initiatives de transformation numérique devrait favoriser une croissance soutenue du marché.

Un exemple récent et marquant d'attaque ciblant la chaîne d'approvisionnement logicielle est la vulnérabilité de MOVEit Transfer de 2023, exploitée par le groupe de ransomware Clop pour compromettre les données de centaines d'organisations à travers le monde, dont des agences fédérales américaines, des banques et des universités. MOVEit, un logiciel de transfert de fichiers géré largement utilisé par les entreprises et les administrations, a été compromis par une vulnérabilité zero-day. Les attaquants ont pu injecter du code malveillant dans la chaîne d'approvisionnement du logiciel, ce qui leur a permis d'exfiltrer des données sensibles. En réponse, la Cybersecurity and Infrastructure Security Agency (CISA) a publié un avis de sécurité et ajouté la CVE à son catalogue des vulnérabilités exploitées connues (KVVC), incitant les organisations à atténuer immédiatement la menace. De plus, les organisations utilisant des scanners open source tels que Trivy, Grype ou OpenVAS connectés à la base de données de vulnérabilités du NIST ont pu détecter et corriger le problème plus rapidement. Cette attaque souligne le risque croissant des menaces pesant sur la chaîne d'approvisionnement et le rôle crucial que jouent les scanners open source dans la protection des systèmes logiciels.

Clé Scanner de vulnérabilités open source Résumé des informations sur le marché:

Points saillants régionaux :

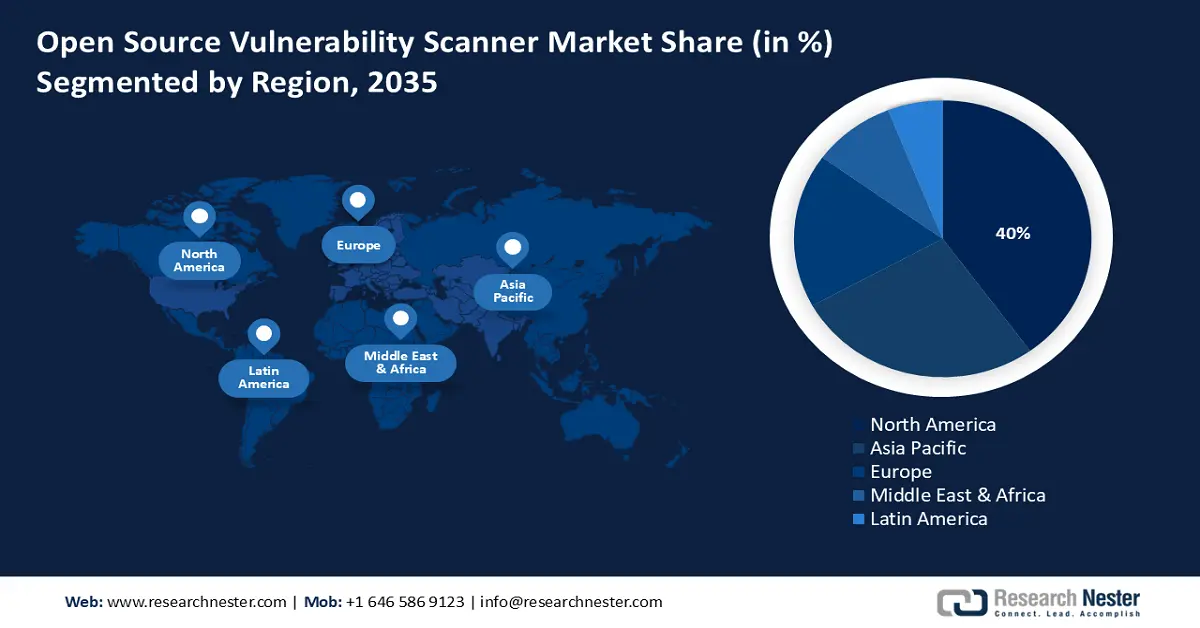

- L'Amérique du Nord est en passe de capter plus de 40 % des revenus du marché des scanners de vulnérabilités open source d'ici 2035, en raison de la recrudescence des menaces de cybersécurité ciblant les infrastructures critiques.

- La région Asie-Pacifique devrait représenter une part importante du marché entre 2026 et 2035, en raison des menaces liées à la cybersécurité et de l'augmentation des pertes dues à la cybercriminalité.

Analyse du segment :

- Le segment basé sur le cloud devrait détenir environ 60,5 % de parts de marché d'ici 2035 sur le marché des scanners de vulnérabilités open source, grâce à son évolutivité, sa flexibilité et sa facilité d'intégration aux infrastructures informatiques modernes.

- D’ici 2035, le segment des scanners de vulnérabilités d’applications Web devrait représenter plus de 65 % du marché, alimenté par l’essor des services Web et la transformation numérique dans tous les secteurs.

Principales tendances de croissance :

- cadres réglementaires et de sécurité obligatoires

- Adoption généralisée du DevSecOps

Principaux défis :

- Manque de soutien et de responsabilisation au niveau de l'entreprise

- Complexité de l'intégration et lacunes en matière de compétences

Acteurs clés : OWASP ZAP, Nmap Software LLC, Greenbone Networks GmbH, Rapid7, W3af, Subgraph OS, Tenable, Inc., Atomicorp, Sonatype, Inc.

Mondial Scanner de vulnérabilités open source Marché Prévisions et perspectives régionales:

Taille du marché et projections de croissance :

- Taille du marché en 2025 : 1,2 milliard de dollars américains

- Taille du marché en 2026 : 1,34 milliard de dollars américains

- Taille du marché prévue : 4,07 milliards de dollars américains d'ici 2035

- Prévisions de croissance : 13 %

Dynamiques régionales clés :

- Principale région : Amérique du Nord (part de marché de 40 % d’ici 2035)

- Région à la croissance la plus rapide : Asie-Pacifique

- Pays dominants : États-Unis, Chine, Allemagne, Royaume-Uni, Japon

- Pays émergents : Inde, Corée du Sud, Brésil, Singapour, Australie

Last updated on : 3 December, 2025

Marché des scanners de vulnérabilités open source : facteurs de croissance et défis

Facteurs de croissance

- Conformité réglementaire obligatoire et cadres de sécurité : les scanners de vulnérabilités open source sont essentiels pour aider les organisations à se conformer aux exigences des cadres et réglementations en matière de cybersécurité. Par exemple, en vertu de la loi américaine FISMA (Federal Information Security Modernization Act), les agences fédérales américaines sont tenues de mettre en œuvre des programmes de sécurité basés sur les risques. Des outils tels qu’OpenVAS et OSV-Scanner facilitent ces efforts en permettant des évaluations régulières des vulnérabilités, conformément aux normes définies par la publication spéciale 800-53 du NIST, qui détaille les contrôles de sécurité recommandés. Face aux exigences internationales en matière de conformité et de documentation des pratiques de gestion des vulnérabilités, ces scanners offrent une solution transparente et auditable.

- L'adoption généralisée du DevSecOps : le passage au DevSecOps encourage l'intégration de la sécurité dès les premières étapes du cycle de développement. Les outils d'analyse open source tels que OWASP Dependency Check et Clair sont de plus en plus intégrés aux pipelines CI/CD, permettant aux développeurs d'identifier et de résoudre les problèmes en temps réel. Cette intégration au DevSecOps réduit les délais de mise sur le marché et favorise une surveillance continue de la sécurité.

- Le secteur public et les organisations à but non lucratif encouragent l'adoption des logiciels libres : les organismes gouvernementaux et les organisations à but non lucratif soutiennent les solutions open source afin d'améliorer la transparence en matière de sécurité, de réduire la dépendance vis-à-vis des fournisseurs et de stimuler l'innovation au sein de l'écosystème. Ce soutien a renforcé la confiance et l'utilisation des scanners open source dans tous les secteurs. Par ailleurs, les initiatives soutenues par les pouvoirs publics, telles que les directives « Zéro Trust » de la CISA et les projets de l'Open Source Security Foundation (OpenSSF), contribuent à la crédibilité et à l'adoption des outils de sécurité open source. Par exemple, en 2023, l'OpenSSF de la Linux Foundation a lancé le projet Alpha-Omega, en collaboration avec la CISA et le NIST, afin de financer des outils de sécurité essentiels et d'améliorer l'analyse des projets open source largement utilisés. Cette initiative a favorisé l'utilisation de scanners tels que Syft et Grype, qui détectent les vulnérabilités des nomenclatures logicielles (SBOM) dans les applications d'infrastructure critiques. L'objectif de cette initiative est d'empêcher que les vulnérabilités n'atteignent les environnements de production en améliorant la précision et l'intégration des scanners.

Défis

- Absence de support et de responsabilité au niveau de l'entreprise : si les scanners de vulnérabilités open source offrent flexibilité et rentabilité, ils manquent souvent de structures de support formelles telles que des accords de niveau de service (SLA), un service client dédié ou des mises à jour garanties. Cela peut s'avérer problématique pour les entreprises traitant des données sensibles ou réglementées, où les interruptions de service, les retards de correctifs ou les erreurs de configuration peuvent engendrer de graves risques opérationnels et de conformité.

- Complexité de l'intégration et pénurie de compétences : le déploiement et la gestion d'analyseurs de vulnérabilités open source exigent une expertise en cybersécurité et en DecSecOps, notamment pour la configuration des intégrations avec les pipelines CI/CD, les registres de conteneurs ou les frameworks SBOM. De nombreuses organisations font face à une pénurie de professionnels qualifiés capables d'optimiser ces outils pour une performance et une précision maximales.

Taille et prévisions du marché des scanners de vulnérabilités open source :

| Attribut du rapport | Détails |

|---|---|

|

Année de base |

2025 |

|

Année prévisionnelle |

2026-2035 |

|

TCAC |

13% |

|

Taille du marché de l'année de référence (2025) |

1,2 milliard de dollars américains |

|

Taille du marché prévisionnelle pour l'année 2035 |

4,07 milliards de dollars américains |

|

Portée régionale |

|

Segmentation du marché des scanners de vulnérabilités open source :

Analyse du segment du mode de déploiement

Le segment des solutions cloud devrait représenter environ 60,5 % du marché des scanners de vulnérabilités open source d'ici 2035, grâce à son évolutivité, sa flexibilité et sa facilité d'intégration aux infrastructures informatiques modernes. Il permet une analyse en temps réel dans des environnements distribués, y compris les configurations hybrides et multicloud. Ce mode de déploiement prend en charge les mises à jour automatiques et la gestion centralisée, ce qui le rend idéal pour les flux de travail DevSecOps dynamiques. Son coût d'infrastructure réduit et son déploiement plus rapide séduisent également les PME et les grandes entreprises.

Analyse du segment d'application

D'ici 2035, le segment des scanners de vulnérabilités d'applications web devrait représenter plus de 65 % du marché des scanners open source, en raison de l'essor des services web et de la transformation numérique dans tous les secteurs. Ces scanners détectent en temps réel les failles critiques telles que les injections SQL, les attaques XSS et les authentifications défaillantes. Avec l'adoption des méthodes agiles et DevSecOps par les entreprises, les tests continus d'applications web deviennent indispensables. Les outils open source comme OWASP ZAP gagnent en popularité grâce à leur efficacité, leur rentabilité et leur facilité d'intégration CI/CD.

Notre analyse approfondie du marché mondial comprend les segments suivants :

Mode de déploiement |

|

Application |

|

Utilisation finale |

|

Vishnu Nair

Responsable du développement commercial mondialPersonnalisez ce rapport selon vos besoins — contactez notre consultant pour des informations et des options personnalisées.

Marché des scanners de vulnérabilités open source - Analyse régionale

Aperçu du marché nord-américain

D'ici 2035, le marché nord-américain des scanners de vulnérabilités open source devrait représenter plus de 40 % des revenus, en raison de la recrudescence des cybermenaces ciblant les infrastructures critiques et de l'adoption généralisée des logiciels libres. Les entreprises privilégient des outils rentables et transparents, conformes aux exigences réglementaires en constante évolution. La dynamique communauté de développeurs de la région favorise l'innovation et une adoption rapide. Par ailleurs, les initiatives gouvernementales en matière de cybersécurité renforcent la confiance dans les solutions de sécurité open source.

Le marché américain est en pleine expansion, les entreprises étant confrontées à des risques accrus d'attaques ciblant la chaîne d'approvisionnement logicielle. Ces outils sont essentiels pour identifier les failles cachées dans les composants open source largement utilisés. Par ailleurs, les contraintes réglementaires, telles que l'obligation de fournir une nomenclature logicielle (SBOM), favorisent leur adoption. En août 2024, l'armée américaine a rendu obligatoire l'intégration de SBOM dans ses contrats logiciels afin de renforcer la cybersécurité. Pour s'y conformer, les organisations ont de plus en plus recours à des scanners de vulnérabilités open source pour la génération et la gestion automatisées des SBOM.

Au Canada , le marché des scanners de vulnérabilités open source connaît une croissance rapide grâce aux initiatives proactives du gouvernement en matière de cybersécurité. En février 2022, le gouvernement canadien a alloué 59 millions de dollars américains au Consortium national de cybersécurité afin de stimuler la recherche et le développement dans ce domaine. L'adoption rapide des technologies infonuagiques a accru le besoin de mesures de sécurité robustes, incitant les organisations à investir dans des outils d'analyse open source pour une protection complète. Par ailleurs, les collaborations entre entreprises technologiques enrichissent l'écosystème de la cybersécurité, favorisant l'innovation et l'adoption généralisée de ces solutions.

Aperçu du marché Asie-Pacifique

La région Asie-Pacifique devrait représenter une part importante du marché entre 2026 et 2035, en raison des menaces de cybersécurité et de l'augmentation des pertes liées à la cybercriminalité. Les pays de la région renforcent activement leurs cadres de cybersécurité, comme en témoignent les investissements substantiels consentis pour consolider leur résilience nationale face aux menaces en ligne. Par exemple, en février 2025, OpenText a annoncé un important renforcement de ses investissements en Asie-Pacifique, axé sur l'amélioration des infrastructures de cloud, de sécurité et d'IA dans des pays comme le Japon, Singapour, l'Australie, la Corée et l'Inde. Cette initiative stratégique comprend la création de centres d'excellence en recherche et développement, en services professionnels et en opérations, avec un objectif de 2 500 postes supplémentaires au cours des trois prochaines années. Cette approche proactive d'OpenText témoigne de son engagement à développer ses capacités de fourniture de services cloud afin de mieux répondre aux besoins de ses clients dans la région.

Le marché chinois des scanners de vulnérabilités open source connaît une croissance significative, portée par une réglementation gouvernementale stricte imposant le signalement des vulnérabilités logicielles sous 48 heures et, par conséquent, le recours à des outils d'analyse performants. La transformation numérique rapide de tous les secteurs a accentué le besoin de solutions efficaces de gestion des vulnérabilités pour protéger les infrastructures numériques en expansion en Chine. Par ailleurs, la complexité croissante des cybermenaces a incité les organisations à adopter des technologies d'analyse avancées afin de protéger les données sensibles et de se conformer aux normes de sécurité en constante évolution.

Le marché des scanners de vulnérabilités open source en Corée du Sud connaît une croissance remarquable, portée par la transformation numérique rapide du pays et l'adoption croissante des logiciels libres dans divers secteurs. L'intégration des pratiques DevSecOps a accentué la nécessité d'outils robustes de gestion des vulnérabilités pour garantir la sécurité des cycles de développement logiciel. Par ailleurs, le déploiement de l'IA et de la 5G, soutenu par le gouvernement, accélère le besoin d'outils de sécurité évolutifs et automatisés.

Acteurs du marché des scanners de vulnérabilités open source :

- OWASP ZAP

- Présentation de l'entreprise

- Stratégie d'entreprise

- Principaux produits proposés

- Performance financière

- Indicateurs clés de performance

- Analyse des risques

- Développements récents

- Présence régionale

- Analyse SWOT

- Nmap Software LLC

- Greenbone Networks GmbH

- Rapid7

- W3af

- Sous-graphe OS

- Tenable, Inc.

- Atomicorp

- Sonatype, Inc

Les entreprises leaders du marché des scanners de vulnérabilités open source tirent parti d'améliorations propriétaires apportées aux frameworks ouverts pour obtenir des performances supérieures. Leur capacité à proposer une intégration de sécurité complète tout au long des pipelines CI/CD les distingue des autres acteurs du marché. De plus, leur solide réputation et leurs équipes dédiées au renseignement sur les menaces renforcent leur position. Voici quelques-uns des principaux acteurs du marché :

Développements récents

- En mars 2025, Google a ajouté des mises à jour majeures à son scanner de vulnérabilités open source gratuit OSV-Scanner, en incluant des fonctionnalités d'OSV-SCALIBR pour aider les développeurs open source à détecter les problèmes plus efficacement.

- En mars 2025, CrowdStrike a intégré de nouvelles fonctionnalités à son système de gestion des risques CrowdStrike Falcon. Ces mises à jour optimisent la gestion de la cybersécurité en remplaçant les outils obsolètes et en s'appuyant sur l'IA pour hiérarchiser les risques. Le système permet aux équipes de détecter et de corriger en temps réel les failles de sécurité critiques affectant des équipements tels que les routeurs, les commutateurs et les pare-feu, sans nécessiter de scanners, d'agents ou de matériel supplémentaires.

- En février 2025, Semgrep, une société qui crée des outils pour détecter les failles de sécurité dans le code logiciel, a levé 100 millions de dollars, portant son financement total à 204 millions de dollars. L'entreprise développe des services automatisés de détection des vulnérabilités.

- Report ID: 7571

- Published Date: Dec 03, 2025

- Report Format: PDF, PPT

- Découvrez un aperçu des principales tendances du marché et des insights

- Passez en revue des tableaux de données d’échantillon et des analyses par segment

- Découvrez la qualité de nos représentations visuelles de données

- Évaluez la structure de notre rapport et notre méthodologie de recherche

- Jetez un coup d’œil à l’analyse du paysage concurrentiel

- Comprenez comment les prévisions régionales sont présentées

- Évaluez la profondeur des profils d’entreprise et du benchmarking

- Visualisez comment des insights exploitables peuvent soutenir votre stratégie

Explorez des données et des analyses réelles

Questions fréquemment posées (FAQ)

Scanner de vulnérabilités open source Portée du rapport de marché

L’échantillon gratuit comprend la taille actuelle et historique du marché, les tendances de croissance, des graphiques et tableaux régionaux, des profils d’entreprises, des prévisions par segment, et plus encore.

Contactez notre expert

Droits d’auteur © 2026 Research Nester. Tous droits réservés.